Onlangs werd ik door een gespecialiseerd tijdschrift over cyberbeveiliging geïnterviewd over mijn visie op de evolutie van sommige aspecten van cyberbeveiliging in 2022. Ik wil deze gedachten graag met u delen, omdat de behoefte aan adequate cyberbeveiliging groter is dan ooit. Het interview werd afgenomen in het Engels. Deze tekst is de Nederlandse vertaling ervan.

De volgende items worden behandeld:

Zoals verwacht is het aantal aanvallen in 2021 gestegen ten opzichte van de voorgaande jaren, en de verwachting is dat dit aantal in 2022 verder zal stijgen. In 2021 nam het aantal succesvolle ransomware-aanvallen toe, en sommige daarvan haalden zelfs de reguliere media. Ransomware-aanvallen zijn pogingen om een organisatie te gijzelen door al haar gegevens te versleutelen. De cybercriminelen proberen de sleutels om de gegevens te herstellen aan hun slachtoffers te verkopen, in sommige gevallen voor grote bedragen. In België hebben we zo'n succesvolle ransomware-aanval onder meer bij Mediamarkt gezien, een detailhandel in consumentenelektronica.

Naast ransomware-aanvallen hebben we ook veel phishing-pogingen gezien, die steeds geraffineerder worden. Phishing is een vorm van "social engineering" waarbij een aanvaller een frauduleus bericht verstuurt om een menselijk slachtoffer te verleiden gevoelige informatie zoals wachtwoorden of bankgegevens aan de aanvaller te onthullen. Phishing was in 2021 ook de belangrijkste methode om ransomware in het netwerk van een organisatie te plaatsen. Het doel van phishing is ofwel om rechtstreeks geld te stelen, ofwel om een persoon of organisatie te chanteren.

Eind 2021 hebben we een andere opkomende bedreiging gezien. Hackers waren in staat om code uit te voeren op een ogenschijnlijk onschuldige backend server. Ik heb het over de log4j-kwetsbaarheid die begin december werd ontdekt. Het uitbuiten van dergelijke kwetsbaarheden (die op het moment van schrijven van dit document nog niet ontdekt zijn) zal in de komende jaren waarschijnlijk een nieuwe bedreiging worden. Dergelijke kwetsbaarheden stellen hackers in staat ransomware te installeren en uit te voeren zonder dat daarvoor menselijke tussenkomst nodig is, zoals het aanklikken van een e-mail in de beoogde organisatie. Defensie in België werd gehackt door gebruik te maken van de log4j-kwetsbaarheid, waardoor delen van het netwerk gedurende een paar dagen onbruikbaar werden.

Figuur 1 - Ransomware nachtmerrie

Een andere categorie aanvallen die we zien zijn de zogenaamde "denial of service"-aanvallen. Het doel van een dergelijke aanval is om de systemen van de beoogde organisatie offline te halen om allerlei redenen, waaronder politieke of religieuze redenen. Begin 2021 werden enkele websites van de Belgische overheid offline gehaald door gedistribueerde denial-of-service-aanvallen.

Een andere zorgwekkende gebeurtenis in 2021 was de hacking van Kaseye. Cybercriminelen plantten ransomware in de automatisch geïnstalleerde updates van een Kaseye-beveiligingsproduct, waardoor honderden bedrijven binnen een paar uur werden overspoeld met ransomware.

2021 is ook het jaar waarin de aanvallen op smartphones sterk toenamen. In België moesten de telecomproviders begin september 2 miljoen sms-phishingberichten per dag blokkeren. Deze berichten probeerden het Flubot-virus op de smartphones te installeren, waardoor de aanvallers controle over het toestel kregen en toegang konden krijgen tot de portefeuilles en de bankrekeningen die op deze smartphones waren geïnstalleerd.

Helaas, meer van hetzelfde. De afgelopen jaren waren recordjaren, 2021 ook.

Het bewustzijn is enigszins verbeterd, maar de cybercriminelen zijn nog steeds een paar stappen voor en zijn steeds beter georganiseerd.

Figuur 2 - Smartphones worden belaagd

Zoals gezegd, zijn er enkele nieuwe opkomende dreigingen. Cybercriminelen hebben geen menselijk handelen meer nodig in de beoogde organisatie om ransomware te lanceren en de organisatie te gijzelen. Er zullen waarschijnlijk nieuwe kwetsbaarheden worden gevonden die de geautomatiseerde verspreiding en uitvoering van ransomware mogelijk maken. Ik verwacht dat kwaadwillende organisaties hun onderzoek meer zullen toespitsen op de ontdekking van dergelijke kwetsbaarheden.

In 2022 zal de smartphone ook een steeds belangrijkere rol spelen in cybercriminaliteit.

Er is niet slechts één oorzaak. Het is een combinatie van verschillende oorzaken, die allemaal van groot belang zijn. Het is moeilijk om een rangorde aan te geven van deze oorzaken, omdat elke situatie anders is.

De eerste oorzaak van het toenemende aantal succesvolle aanvallen is dat hacken een zeer lucratieve business is, hackers raken steeds beter georganiseerd in grote organisaties die veel geld verdienen. De beschikbaarheid van geld stelt deze cybercriminelen in staat hun kwaadaardige technieken en technologieën verder te ontwikkelen. Geld is de belangrijkste drijfveer.

Figuur 3 - Hacktivisme

Hacktivisme is een tweede oorzaak. Politieke, sociale, religieuze en anarchistische activisten maken vaker gebruik van cybercriminaliteitstechnieken om hun stem te laten horen en aan de kaak te stellen wat in hun ogen onrechtvaardig is.

Gebrek aan bewustzijn inzake cyberveiligheid is ook een belangrijke oorzaak. Dit is niet alleen bij het publiek, maar ook bij de professionals die kritieke functies vervullen in allerlei soorten organisaties. Gebrek aan bewustzijn bij de mensen stelt hackers in staat hun kwaadaardige activiteiten uit te voeren. Tegenwoordig moet iedereen voortdurend alert en waakzaam zijn.

Een andere belangrijke oorzaak is het gebrek aan goede en performante beheersprocessen inzake veiligheid in bedrijven en andere instellingen. Wat we zien is dat mensen die een bepaalde beveiliging implementeren, en een vals gevoel van veiligheid krijgen. Mijn motto met betrekking tot beveiliging is dat beveiliging een proces is. Het kwetsbaarheidslandschap evolueert, net als de technieken om die kwetsbaarheden uit te buiten. Het is niet meer dan logisch dat de verdedigingslinies voortdurend moeten worden aangepast aan het steeds evoluerende bedreigingslandschap.

In de meeste organisaties is er op alle niveaus een gebrek aan bewustzijn op het gebied van cyberbeveiliging. Laten we ons bijvoorbeeld richten op de aanpak van cyberbeveiliging. In alle soorten organisaties moet beveiliging worden aangestuurd door de business. In de meeste gevallen zien we echter dat beveiliging wordt afgehandeld door technische ICT-afdelingen, onder controle van de CIO. Dit is niet de juiste aanpak.

Beveiliging, waaronder cyberbeveiliging, moet een terugkerend onderwerp zijn op de agenda van het ondernemingsbestuur. Het doel van cyberbeveiliging is de bedrijfsmiddelen te beschermen, wat die ook zijn. De aanpak moet op risico's gebaseerd zijn. Ik zal proberen kort te verduidelijken wat ik bedoel.

Alle bedrijfsprocessen met de bijbehorende ondersteunende systemen, en dit zijn niet alleen ICT-systemen, moeten worden geïnventariseerd. De verschillende bedreigingsscenario's moeten worden geïdentificeerd en geprioriteerd volgens de impact in geval van een “event” of inbreuk in combinatie met de waarschijnlijkheid van events.

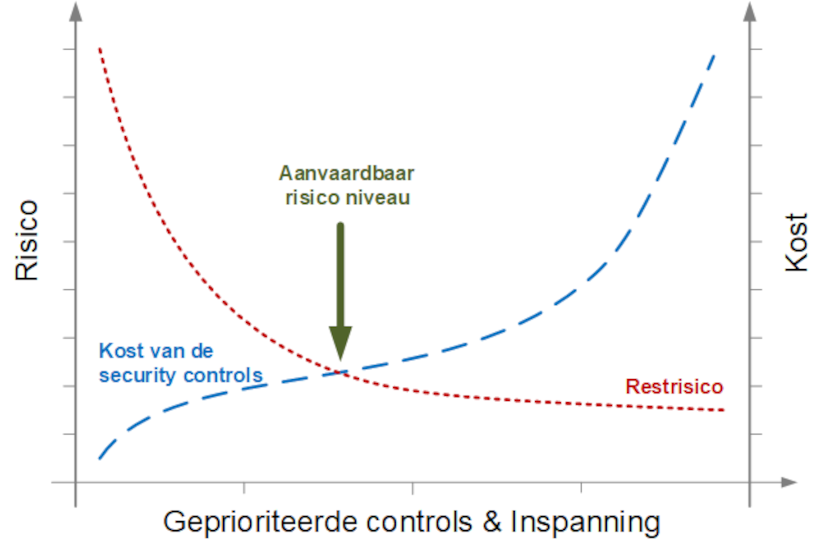

Figuur 4 - Aanvaardbaar risico niveau

Een dergelijke risicoanalyse of bedrijfsimpact analyse moet leiden tot een duidelijk beeld van de jaarlijkse financiële verliesverwachting. Bovenaan de geprioriteerde lijst van bedreigingsscenario's staan de scenario's met de grootste verwachte financiële impact. Het ligt voor de hand dat deze als eerste moeten worden geanalyseerd en dat vervolgens tegenmaatregelen (beveiligingscontroles) ter bescherming van de ondersteunende capaciteiten van de bedrijfsprocessen moeten worden genomen.

In werkelijkheid is het proces ingewikkelder dan wat ik nu uitleg, omdat er niet noodzakelijk een een-op-een relatie bestaat tussen een bedreigingsscenario (of risico) en een beveiligingsmaatregel.

Het is echter belangrijk dat de kosten van de beveiligingsmaatregelen niet hoger zijn dan het bedrag van het resterende risico. In ieder geval is de beslissing om al dan niet beveiligingscontroles uit te voeren een beslissing die door de business moet worden genomen, en niet door de ICT-afdelingen.

Voor het grote publiek moet de nadruk liggen op bewustmaking en opleiding, mensen moeten begrijpen dat cyberbeveiliging bovenaan hun lijstje moet staan wanneer ze online apparaten zoals smartphones en laptops gebruiken.

Het bewustzijn neemt zeker toe, maar de resultaten van een wereldwijde phishingcampagne in oktober 2021 waren nog steeds niet goed. Bij deze campagne werden één miljoen phishing E-mails naar eindgebruikers gestuurd. 19,8% van het totaal aantal deelnemers klikte op de link van de phishing E-mail, 14,4% van de deelnemers downloadde het kwaadaardige document op de webpagina van de phishing simulatie. Deze cijfers tonen aan dat phishing nog steeds een zeer lucratieve zaak is voor de aanvallers.

Figuur 5 - Security bewustzijn

De mentaliteit van de mensen moet zijn dat als iets op phishing lijkt, het dat ook bijna zeker is. Trap er niet in. Wees te allen tijde voorzichtig en alert.

Voor organisaties moet er een verschuiving komen in de verantwoordelijkheden. (Cyber)beveiliging moet een terugkerend proces zijn dat wordt geleid door het ondernemingsbestuur in plaats van door de technische IT-afdelingen. Identificeer de bedreigingen, kwantificeer de risico's en prioriteer de controles. Cyberbeveiliging moet de business ondersteunen, niet andersom...

Ik zou nogmaals willen benadrukken dat beveiliging een proces is, geen eenmalig project, want zodra het project is afgerond, begint het niveau van bescherming te dalen.

Ja, ik wil graag eindigen met wat cijfers:

De gemiddelde kosten van een data lek of ander cyberbeveiligingsincident in een kmo (<500 werknemers) lopen op tot meer dan 2 miljoen euro.

Meer dan 60% van de kleinere organisaties gaat binnen de 6 maand failliet na getroffen te zijn door een cyberaanval.

Ongeveer 1 op 300 E-mails is een gerichte kwaadaardige E-mail.

Deze cijfers liegen er niet om. Neem het zekere voor het onzekere!

Dit is het. Ik hoop dat je ervan genoten hebt. Aarzel niet om me te contacteren in geval van commentaar, vragen of suggesties.

De illustraties komen van pixabay, behalve figuur 4, die ik zelf getekend heb.

2 januari 2022, door Tom Snauwaert.